1. 引言

随着5G网络应用范围越来越广泛,人们使用网络进行信息传递的频率越来越高。如何更加安全的在网络中传输图像信息是目前研究的重点 [1] 。

文献 [2] 提出基于单通道加扰、扩散混沌系统的多图像加密算法,仿真实验的性能说明该算法既具有出色的加密速度和安全性能;文献 [3] 提出新的混沌加密图像策略,它是由正弦图、正切函数和第一类切比雪夫多项式派生出来的,仿真实验表明该算法在加密性能和算法复杂性方面具有不错的效果;文献 [4] 提出使用块扰乱和混沌的彩色图像加密策略,该策略将子图像和区块中的像素排列改变并在子图像中进行加扰,扰乱的图像利用逻辑图进行扩散得到加密的图像,实验结果表明提出的算法在加密彩色图像方面具有良好的性能;文献 [5] 提出具有大混沌空间的分数一维混沌图,该图结合了替换和置换阶段来同时修改像素的位置和值,仿真和实验分析证明了该方案具有很高的加密性能;文献 [6] 提出混沌系统生成算法,实验结果表明该算法在加密的图像在密钥敏感性、明文敏感性、鲁棒性、相关性和信息熵方面具有良好的加密特性。文献 [7] 提出基于混沌系统的快速、高效的多图像加密方法,它将合并后的图像的子块是通过应用组合混沌系统产生的混沌序列进行替换,结果表明能够有效地抵御各种攻击;文献 [8] 提出基于PWLCM混沌图和哈希算法的图像加密算法,仿真实验说明该算法在加密和解密时间很短;文献 [9] 提出了一种基于位平面和混沌的多图像加密算法,该算法具有加密效果好、加密效率高、密钥空间大、密钥敏感、抗统计攻击、暴力攻击能力强等优点;文献 [10] 提出了一种将小波变换与改进的二维Logistic混沌映射相结合的图像加密算法。仿真结果表明该加密方式使密文敏感度高,能够有效抵御统计分析攻击、穷举攻击和差分攻击。

以上学者对于图像加密的研究取得了不同程度的成果,总结以上这些算法,我们发现这些算法加密过程需要消耗大量的实际时间,同时都是直接对图像进行加密处理,并没有选取主要的图像加密信息,造成了加密过程的冗余,本文在现有的图像加密成果的基础上,通过对手指静脉图像构建图像平滑器获得图像大小,并通过明亮区域的特征获取,最后采用Logistic映射和Baker变换的混合加密方式,仿真实验验证了算法的有效性。

2. 手指静脉图像的获取和处理

2.1. 构建图像平滑器

常见的手指静脉图像中固有的单一结构是无法适应于网络进行传输的,因此,我们通过构建图像平滑器来完成有关图像的处理,我们选择了4个4 × 4的结构单元并将其进行合并,从而形成了8 × 8的图像平滑器结果。其结构如图1所示。

在图1中,我们发现通过图像平滑器能够对手指静脉的图像f进行扩充运算并获得4个子图像

将其通过一定的加权方式进行图像的重构获得最终的图像特征,而使用

表达上述4个子图像的权重数值并且它们的和为1。因此表达式如(1)所示。

(1)

2.2. 图像明暗区域特征提取

本文采用白变换和黑变换进行图像方面的特征提取,设计一种尺寸递增的结构序列

。

1) 白变换公式:

(2)

公式(2)中

表示通过

尺寸对手指静脉图像f在第i维度进行白变换。

表示在手指静脉图像f在两个相邻区域尺寸上的明区域的变换,表达式如(3)所示,提取手指静脉图像中的明区域

如公式(4)所示,其中,k表示维度

(3)

(4)

2) 黑变换公式:

, (5)

公式(5)中的

表示通过

对手指静脉图像f在第i维度上进行黑变换。

表示在手指静脉图像f在两个相邻区域尺寸上的暗区域的变换,公式如(6)所示,提取手指静脉图像中的暗区域

如公式(7)所示,其中,k表示维度。

(6)

(7)

3. 基于混沌手指静脉图像加密设计

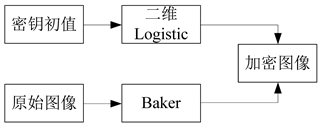

为了更好地获得手指静脉图像的加密效果,我们在本文中采用了混沌映射和Baker变换方式进行融合处理,融合后从而获得较好的效果。在密钥方面采用混沌映射进行加密,原始手指静脉图像通过Bakert进行置换。

3.1. 二维Logistic映射

二维Logistic映射是一种非线性动力系统,以混沌理论和非线性动力学的研究为基础,表达式如下所示:

(8)

和

是第n个迭代步骤中的x和y值。h为混沌系数,当

的时候,Logistic处于二维混沌状态。

3.2. Baker变换

Baker变换基本思想是将二维平面分成小方块,并按照一定的规则进行重排或混合。它是数据置乱的一种方式。二维连续的Baker变换的表达式如(9)。

(9)

其中

记录着原始数据的位置,

记录着置乱后的数据位置。

表示变换函数。

因此,上述混合加密序列如图2所示。

Figure 2. Hybrid encryption sequence of both

图2. 二者混合加密序列

4. 仿真实验

为了更好的进一步验证本文算法在加密过程中的效果,我们在硬件环节中选择了CPU为酷睿I5,内存为16GDDR3,硬盘容量为2T,仿真软件为Matlab2010,操作系统选择Windows10。从相关系分析和统计分析两个方面进行分析。

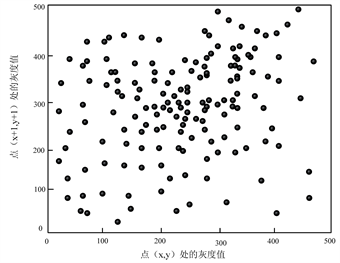

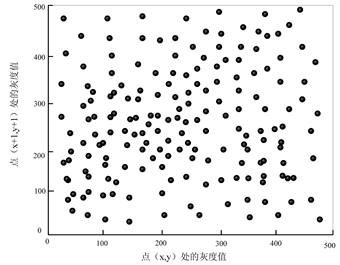

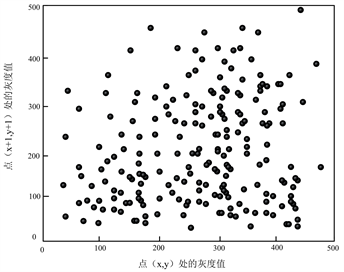

4.1. 像素相关性分析

像素相关性是衡量加密效果的重要组成部分,这是因为很多图像都会包括一些冗余的信息,这些信息存在一定的相关性,因此为了验证本文算法的加密效果,我们选择100组(每一组包括手指静脉图像和加密后的图像)验证加密后的图像在水平、垂直和对角线方向的像素相关性结果。公式如(10)~(13)所示。其中

表示像素个体,

表示变量期望值,Cov表示为协方差,

表示手指静脉图像中的相邻像素点的灰度值,N为挑选的像素个数。

(10)

(11)

(12)

(13)

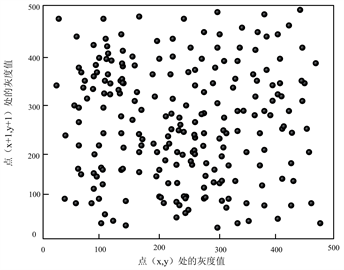

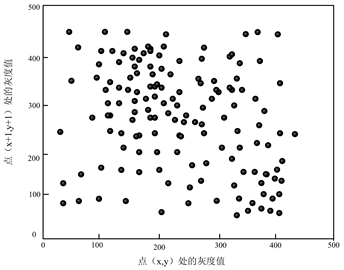

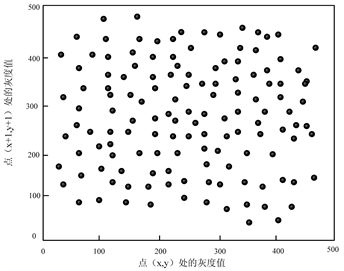

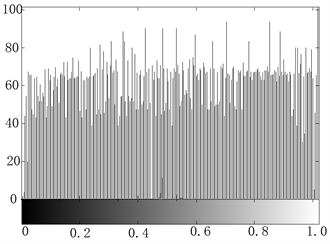

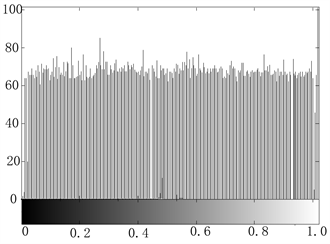

表1展示了加密前后的两种图像的相关系数,从表中的数值结果来看,相比于采集的时候接近1的像素值对比,加密图在三个方向的数值都接近0,说明了手指静脉特征通过加密已经扩散到随机加密中,同时从数据数值的对比来看,加密后的像素相关性的效果具有明显的改进,进一步说明了本文算法的效果。表2显示了两种图像算法在时间复杂度的对比情况,从表中的数据结果来看,加密后的时间复杂度相比于原始手指静脉采集平均降低32.18%,这说明了本文算法的加密效果是显著的。图3~6进一步显示了本文算法的灰度值的对比情况。从图中的结果来看,本文算法在三个方向的加密效果中呈现的像素点都比较分散,说明了通过本文算法的处理后,图像的加密效果得到了进一步提高,能够有效的处理好图像的加密效果。

Table 1. Correlation of two neighboring pixels of captured vein map and encrypted map

表1. 采集静脉图与加密图的两相邻像素相关性

Table 2. Comparison of time complexity of capturing vein maps and encrypted maps

表2. 采集静脉图与加密图的时间复杂度比较

(a)

(a)  (b)

(b)

Figure 3. (a) Acquisition of image diagonal; (b) Encrypted image diagonally

图3. (a) 采集图像对角;(b) 加密图像对角

(a)

(a)  (b)

(b)

Figure 4. (a) Acquisition of image level; (b) Encrypted image level

图4. (a) 采集图像水平;(b) 加密图像水平

(a)

(a)  (b)

(b)

Figure 5. (a) Acquisition of images vertical; (b) Encrypted image vertically

图5. (a) 采集图像垂直;(b) 加密图像垂直

4.2. 统计分析

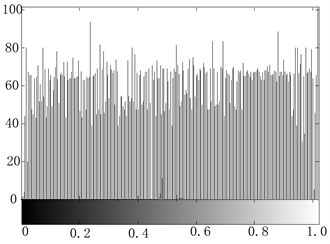

在统计分析中,我们选择了文献 [5] 和文献 [6] 两种较新的算法作为对比算法进行验证,比较结果如图6所示,从图中的对比结果发现文献 [5] 的统计分析数值结果多次出现不同的振幅,文献 [6] 的统计分析结果也同样出现了震荡的情况,说明了这两种算法在加密方面还存在不稳定的因素,说明了加密效果有待进一步提高,而本文算法的灰度值结果具有稳定的效果,说明了该算法通过明暗区域的特征提取和采用混沌映射进行密钥加密和原始手指静脉图像通过Baker进行置换的效果是明显。总体来看,本文算法相比于文献 [5] 和文献 [6] 在统计分析方面平均提高了12.7%和5.6%。

(a)

(a)  (b)

(b)  (c)

(c)

Figure 6. (a) Gray scale image of finger vein from literature [5] ; (b) Gray scale image of finger vein from literature [6] ; (c) Gray scale image of finger vein for this paper’s algorithm

图6. (a) 文献 [5] 的手指静脉图像灰度图;(b) 文献 [6] 的手指静脉图像灰度图;(c) 本文算法的手指静脉图像灰度图

5. 结束语

针对手指静脉图像加密存在的加密效果弱的问题,我们对手指静脉图像亮暗区域特征进行提取,其次,使用Logistic映射和Baker变换的混合加密方式对密钥和原始图像进行不同程度的加密。实验说明了本文算法在相关系分析和统计分析等方面结果具有较好的加密效果。

课题来源

江西省教育厅科学技术研究项目资助(GJJ2203513);江西省教育厅科学技术研究项目资助(GJJ2203522)。

NOTES

*通讯作者。